本文章旨在记录课程《网络空间信息安全》最终大作业——“网络安全审计系统”的初步实现以及思路。同时介绍了构造HTTP、FTP以及SMTP数据包的方法。如果认真学习该课程将对该文章过程不会产生原则性疑问。项目上传到核学院共享平台仓库:https://github.com/euaurora/HappyShares-CNST-HEU/tree/main/公共选修课/网络空间信息安全/网络安全审计系统%20-by%20DMCXE 中,欢迎指正并参与仓库建设。

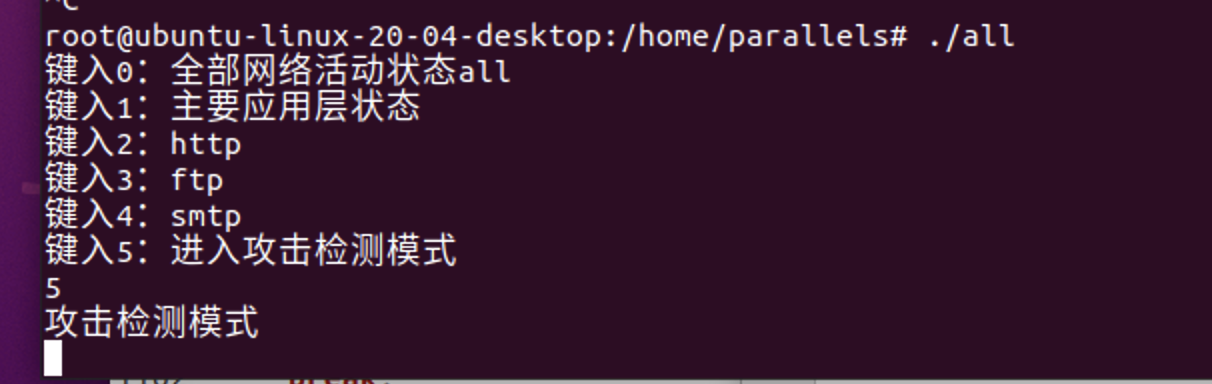

1. 实验运行结果

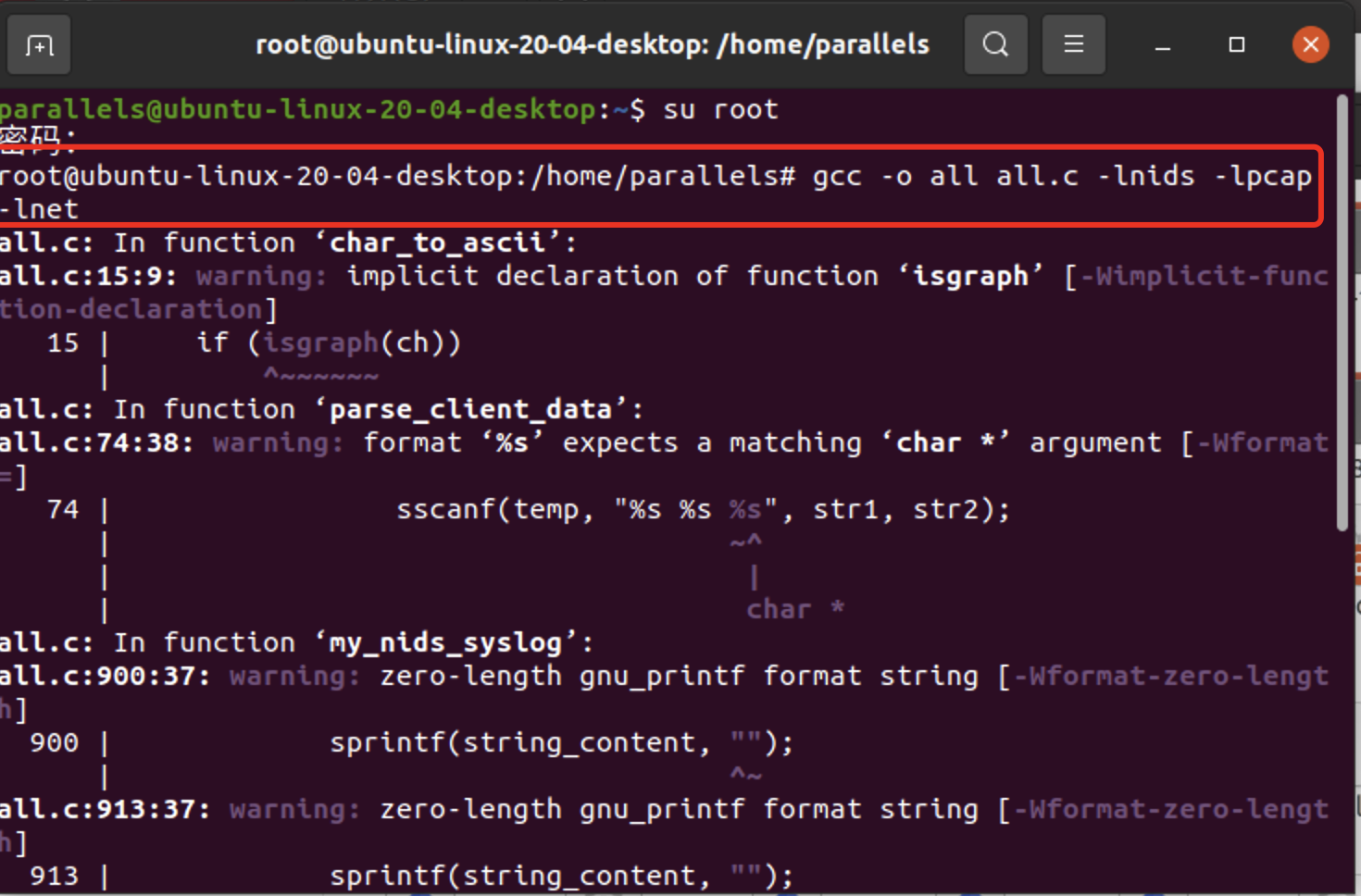

(1)编译代码并运行

运行后会显示本程序的运行菜单,本程序实现满足了网络空间信息安全审计系统的要求,有以下三种功能:

一、根据功能需要的选择,运用BPF规则实现对接受数据流的过滤功能,仅捕获我们需要的特定协议的数据。

二、捕获到我们需要的特定协议的数据后,显示协议的连接过程,并对协议传输的数据进行分析,最后对数据进行还原。

三、通过Nmap进行网络攻击,并使用libnids检测网络攻击,将IP地址、端口号、扫描类型、时间等重要数据记录在审计日志中。

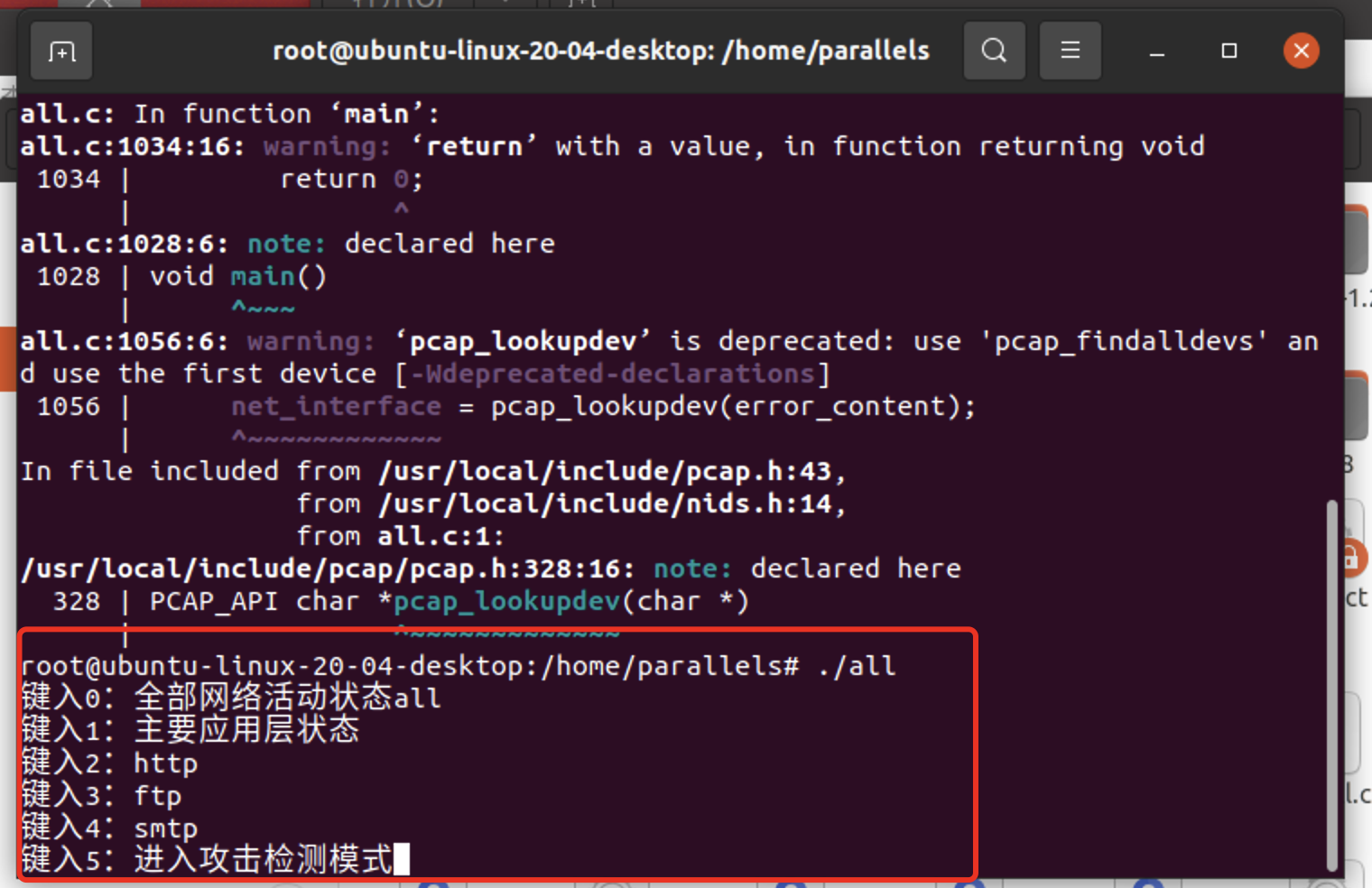

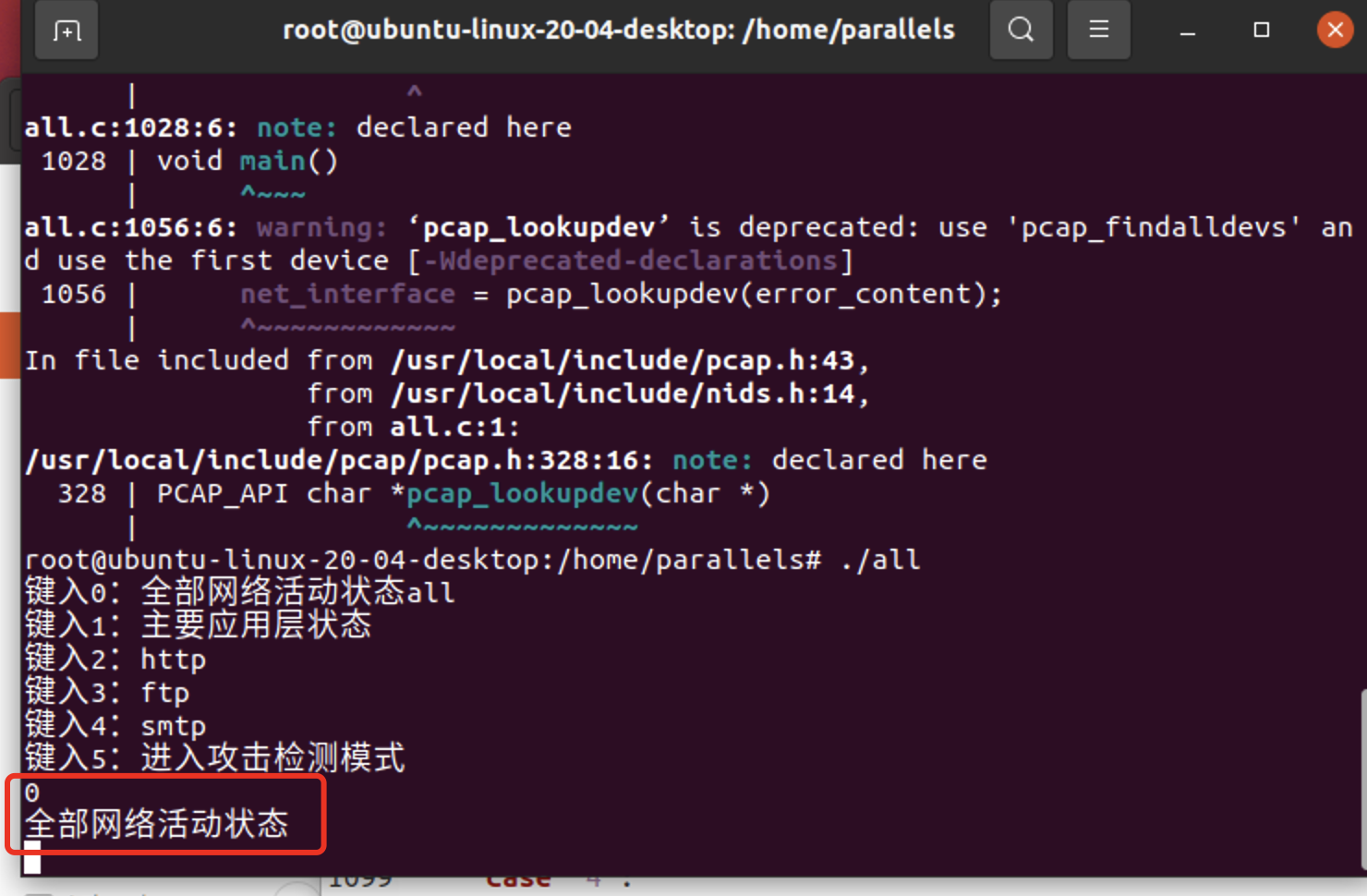

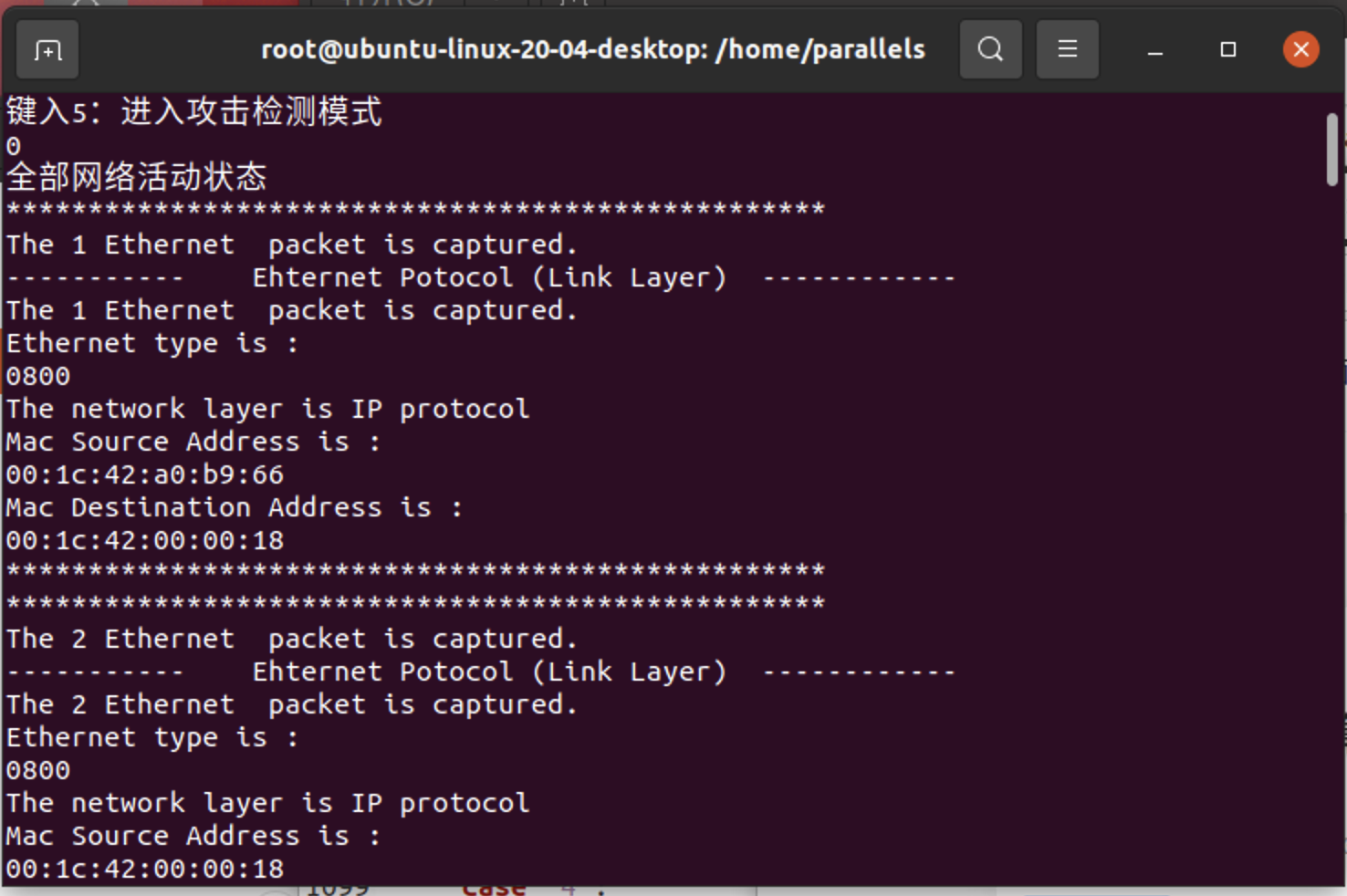

(2)全部网络活动状态界面及结果

该功能可以通过网卡捕获所有IP协议下的互联网活动信息

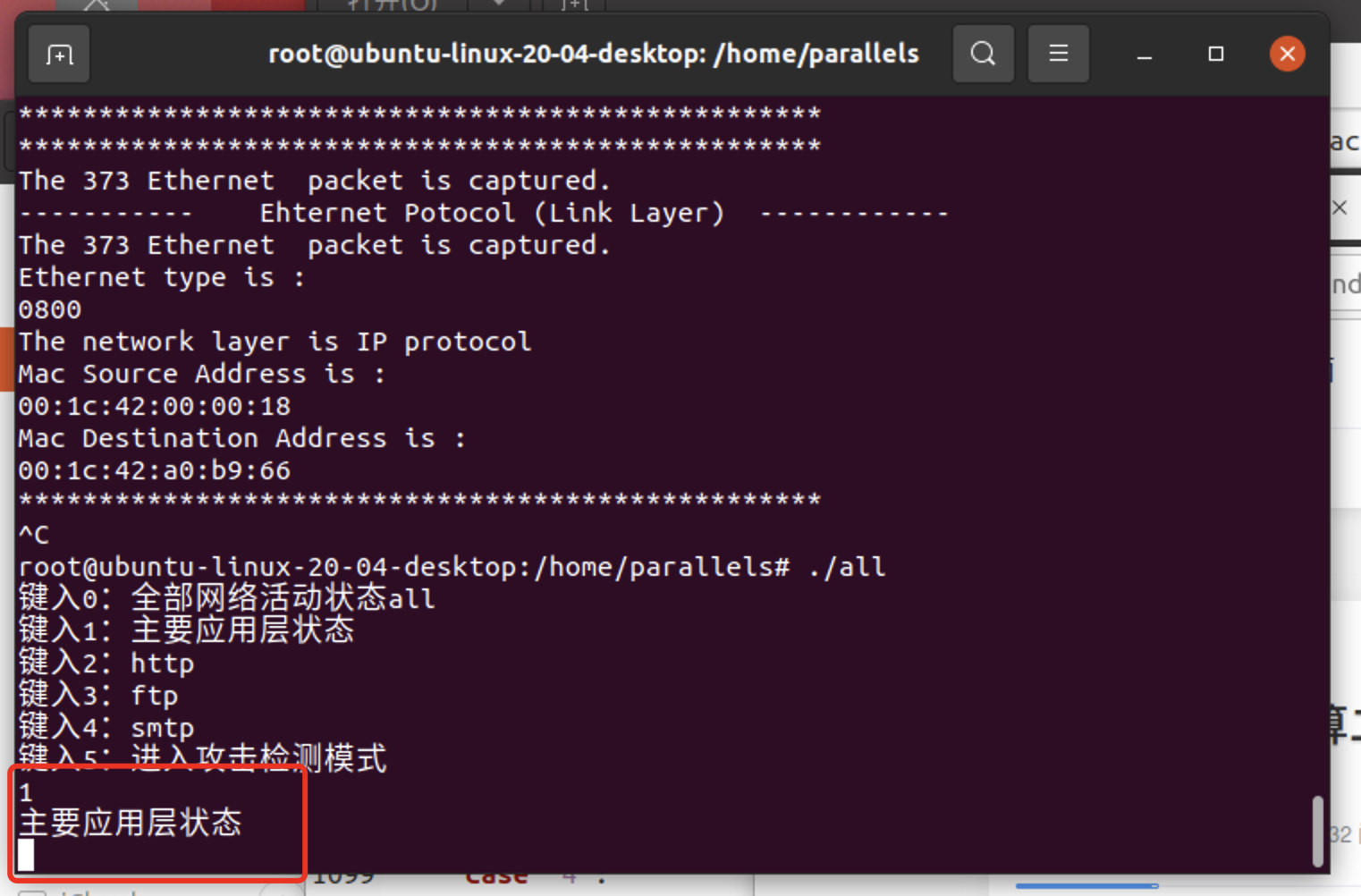

(3)主要应用层状态界面及捕获结果

在该功能下,我们可以实现对三种应用层协议的数据的同时捕获并分析,包括HTTP协议、FTP协议、SMTP协议的数据。在执行该功能的情况下,分别执行能产生三种协议的操作,即可同时捕获到这三种应用层的协议。下面是同时捕获三种不同类型数据的结果。

1.键入1进入主要应用层状态的捕获,在该模式下,系统可以捕获网络上全部的http、ftp以及smtp网络包。

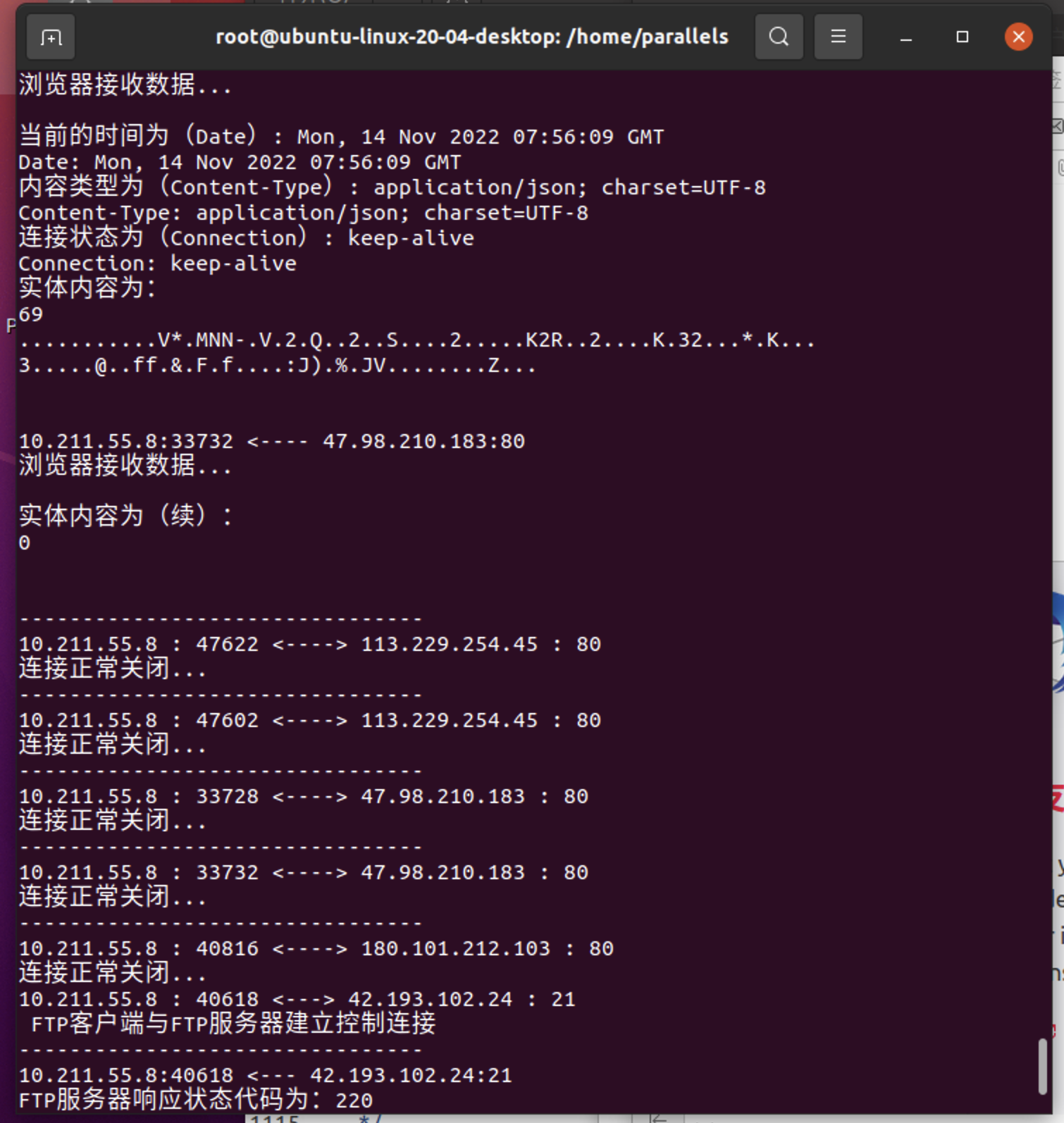

上图可以看出,同时捕获到了FTP协议和HTTP协议并进行了分析。

上图可以看出,捕获到了FTP协议的数据并进行了分析。

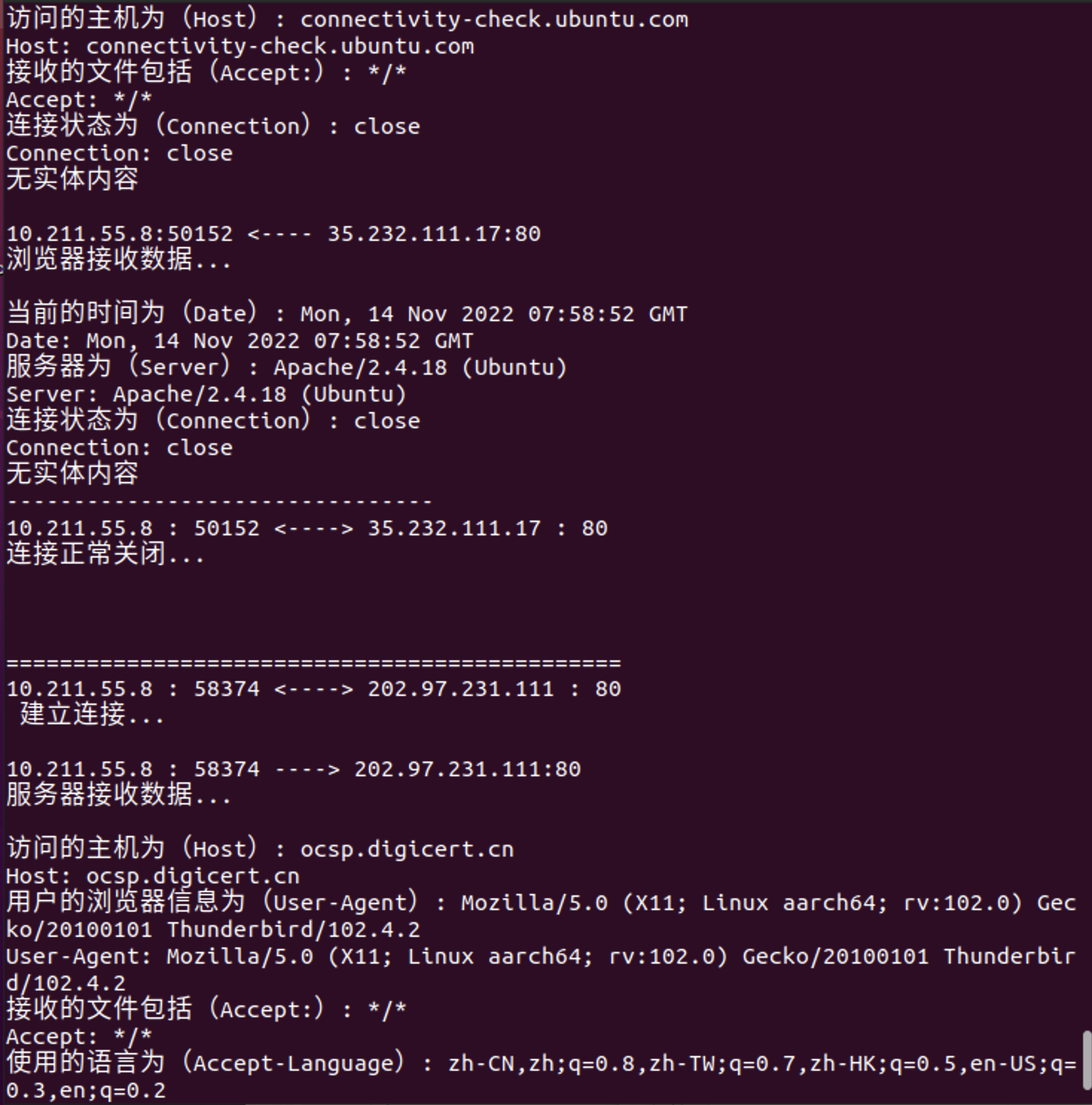

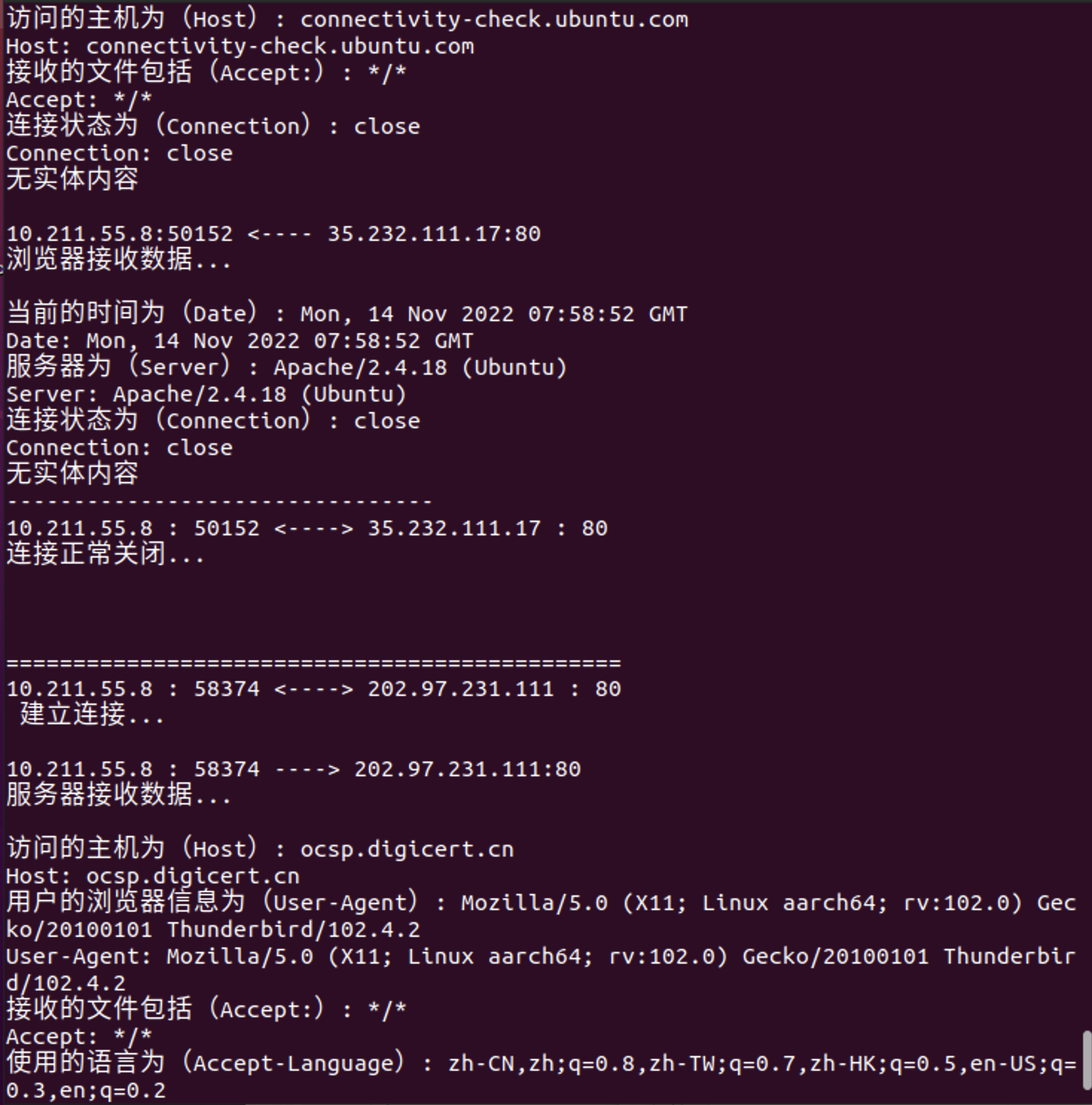

上图可以看出,同时捕获到了HTTP协议和SMTP协议的数据并进行了分析。

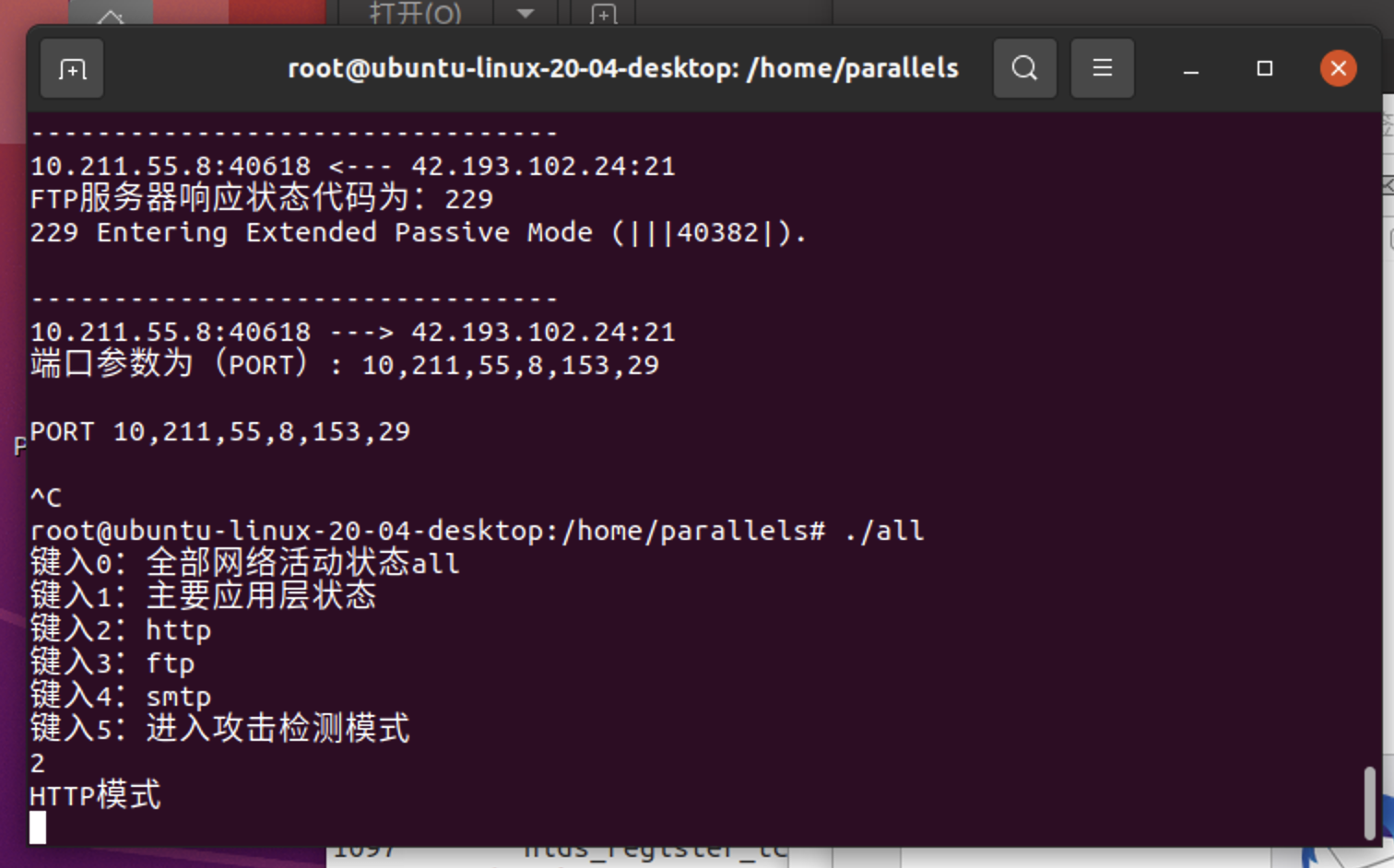

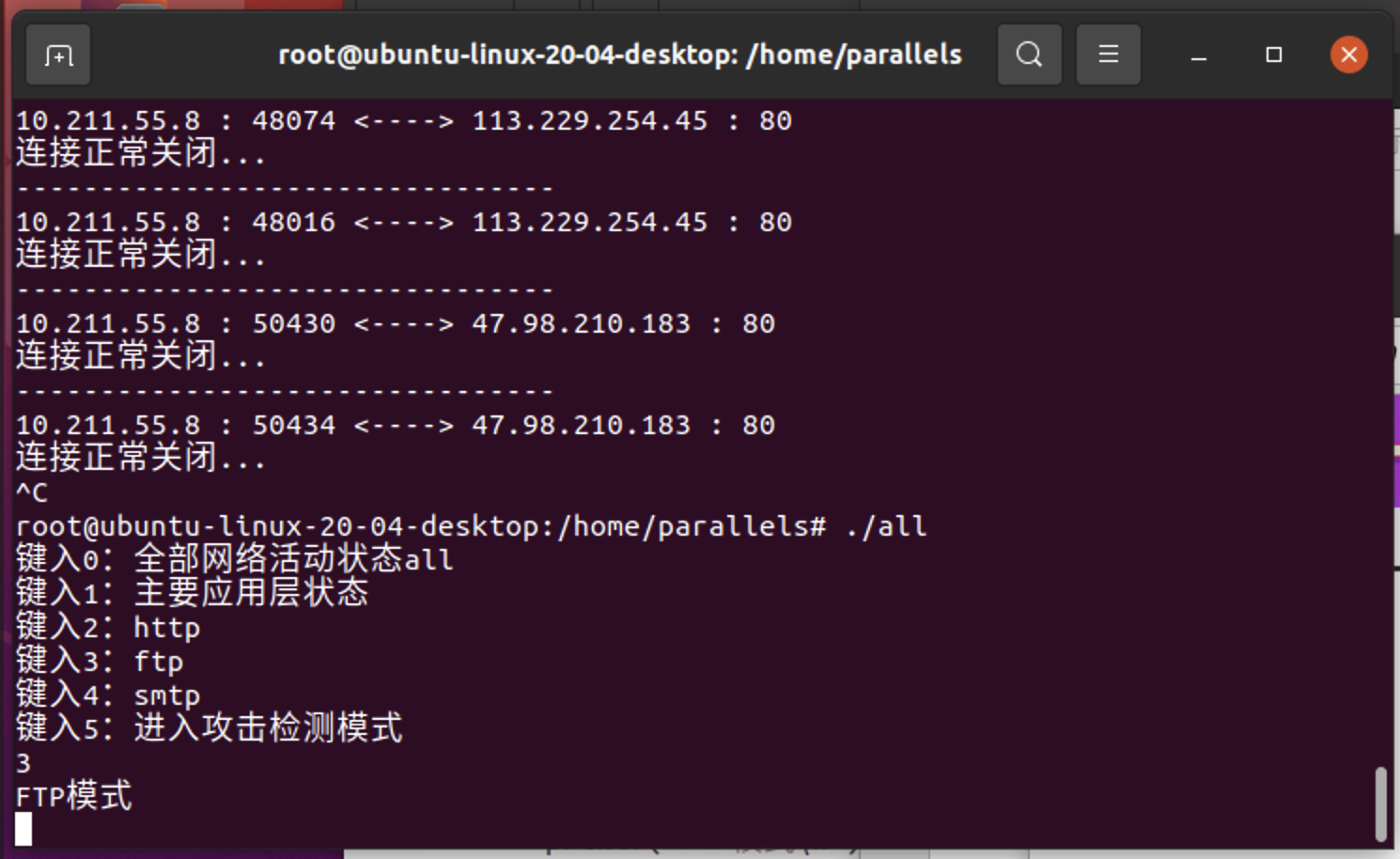

2.仅捕获HTTP协议数据并进行分析

在选择捕获HTTP协议的功能的情况下,通过浏览器浏览HTTP网页,即可产生HTTP协议数据并进行捕获分析。

上图可以看出,通过浏览器浏览了一个HTTP协议的网址,产生了HTTP数据,并进行了捕获和分析。HTTP协议数据包的产生是由于我们打开了

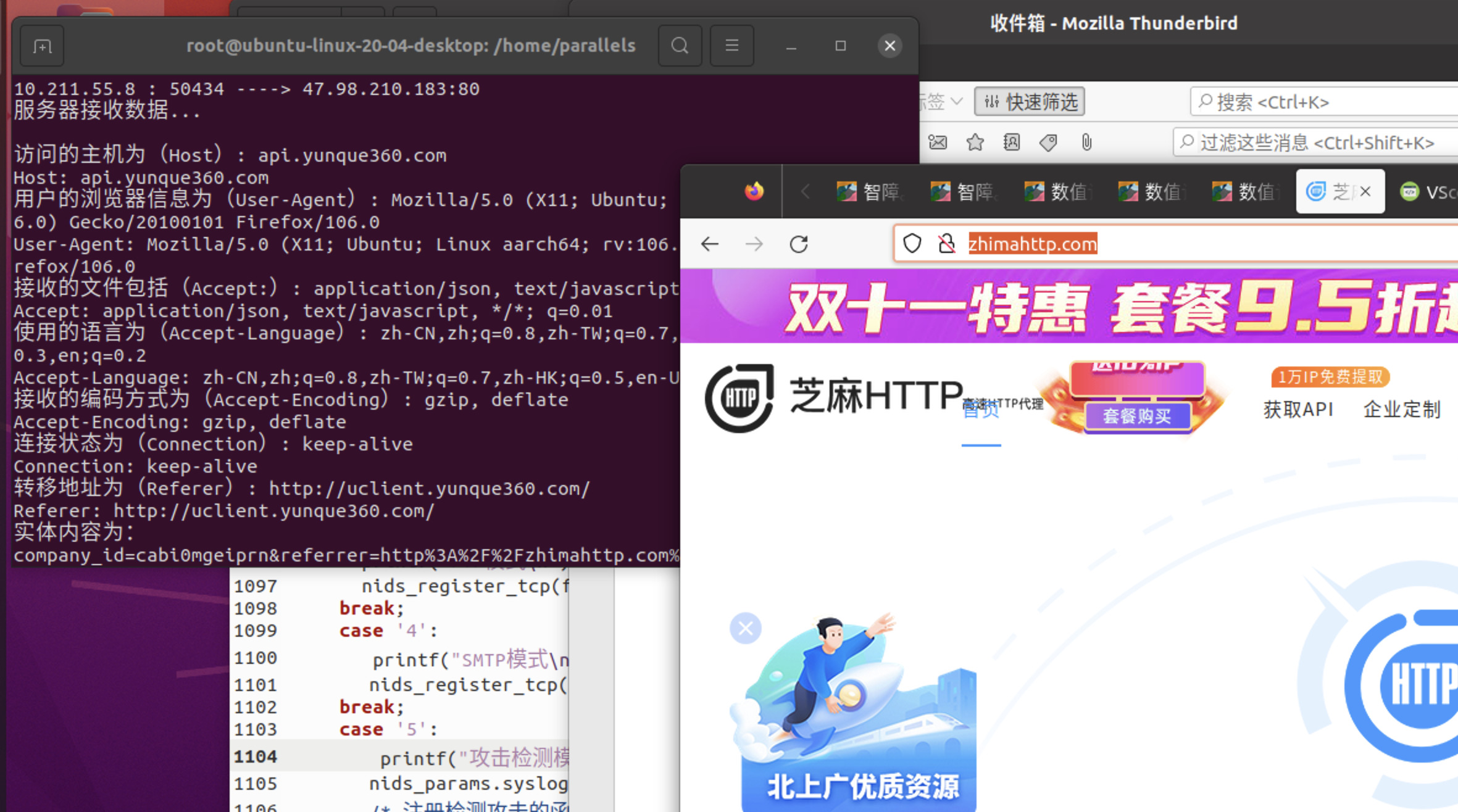

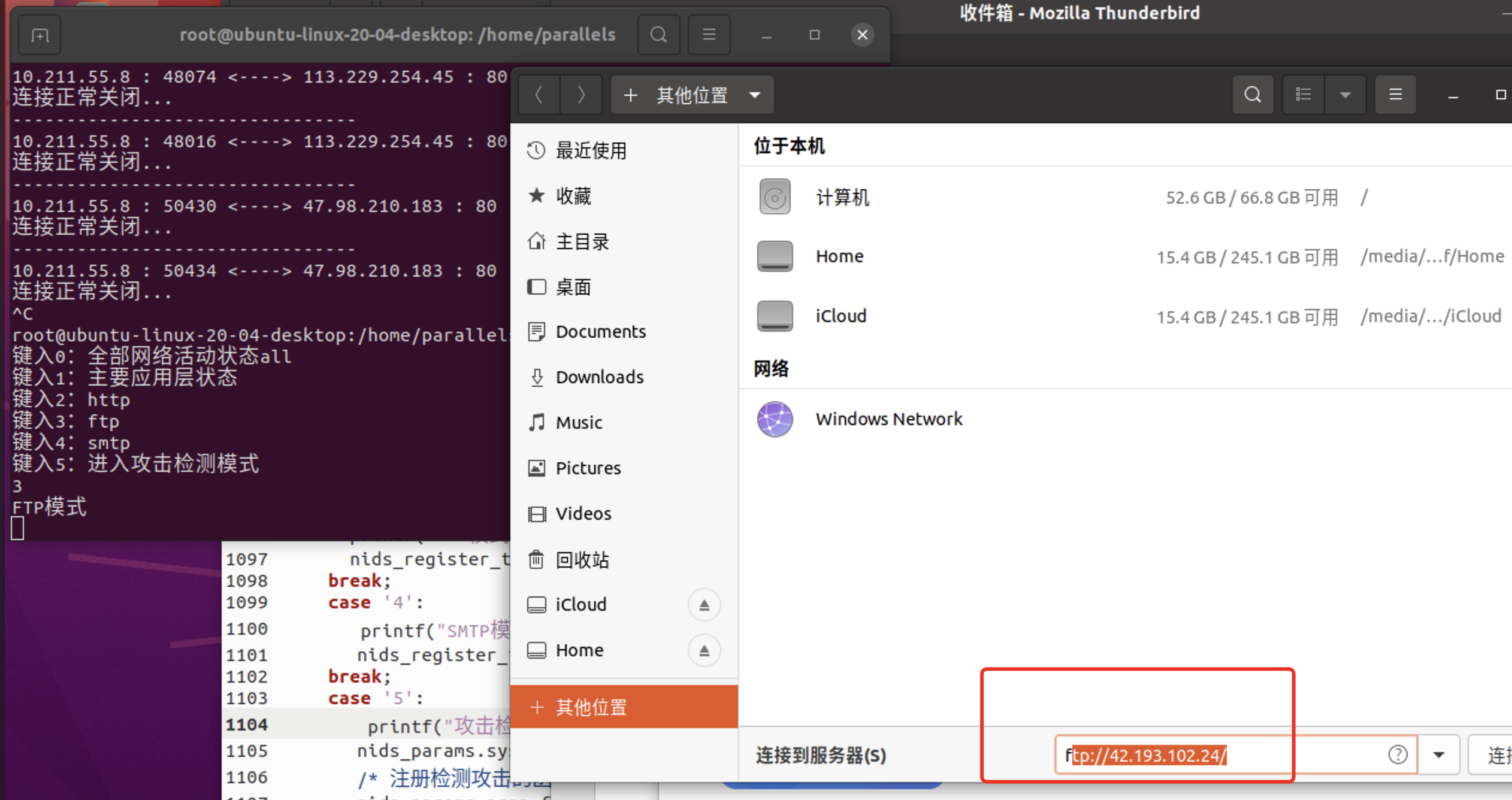

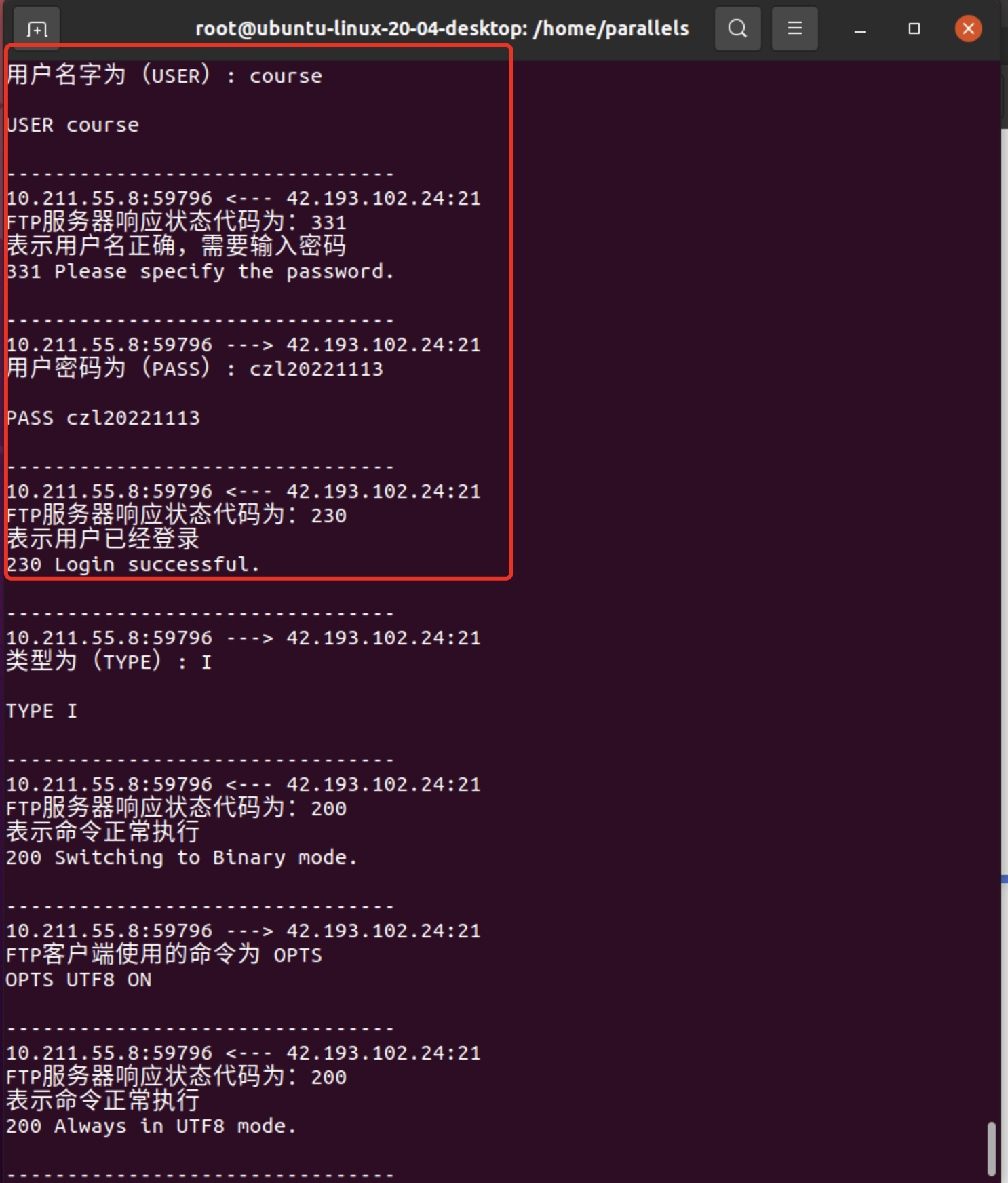

3.仅捕获FTP协议数据并进行分析

在选择捕获FTP协议的功能的情况下,通过登陆FTP服务器,即可产生FTP协议数据并进行捕获分析。

上图是连接FTP服务器的操作,通过该操作即可产生FTP协议的数据,方便我们进行捕获。FTP服务器依赖于腾讯云轻量应用服务器上搭建的FTP服务。当我配置开放端口21后,在linux环境下对服务器进行访问,由于未设置安全协议,因此过程中全部的账号、密码均通过明文传播。

上图是我们捕获到的FTP协议的数据并进行分析的结果。它包含了我们明文传送的账号与密码,以及FTP服务器的活动状态。

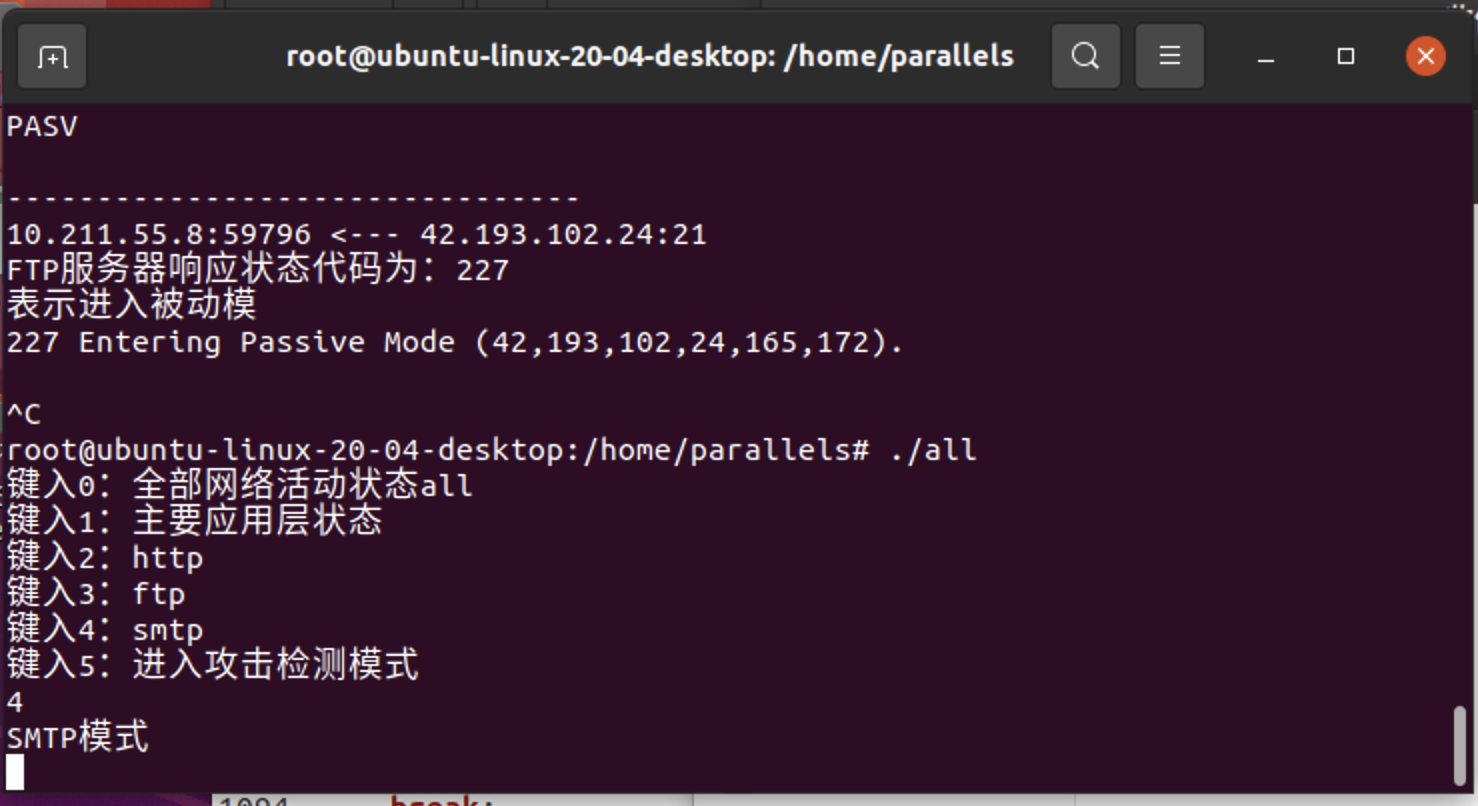

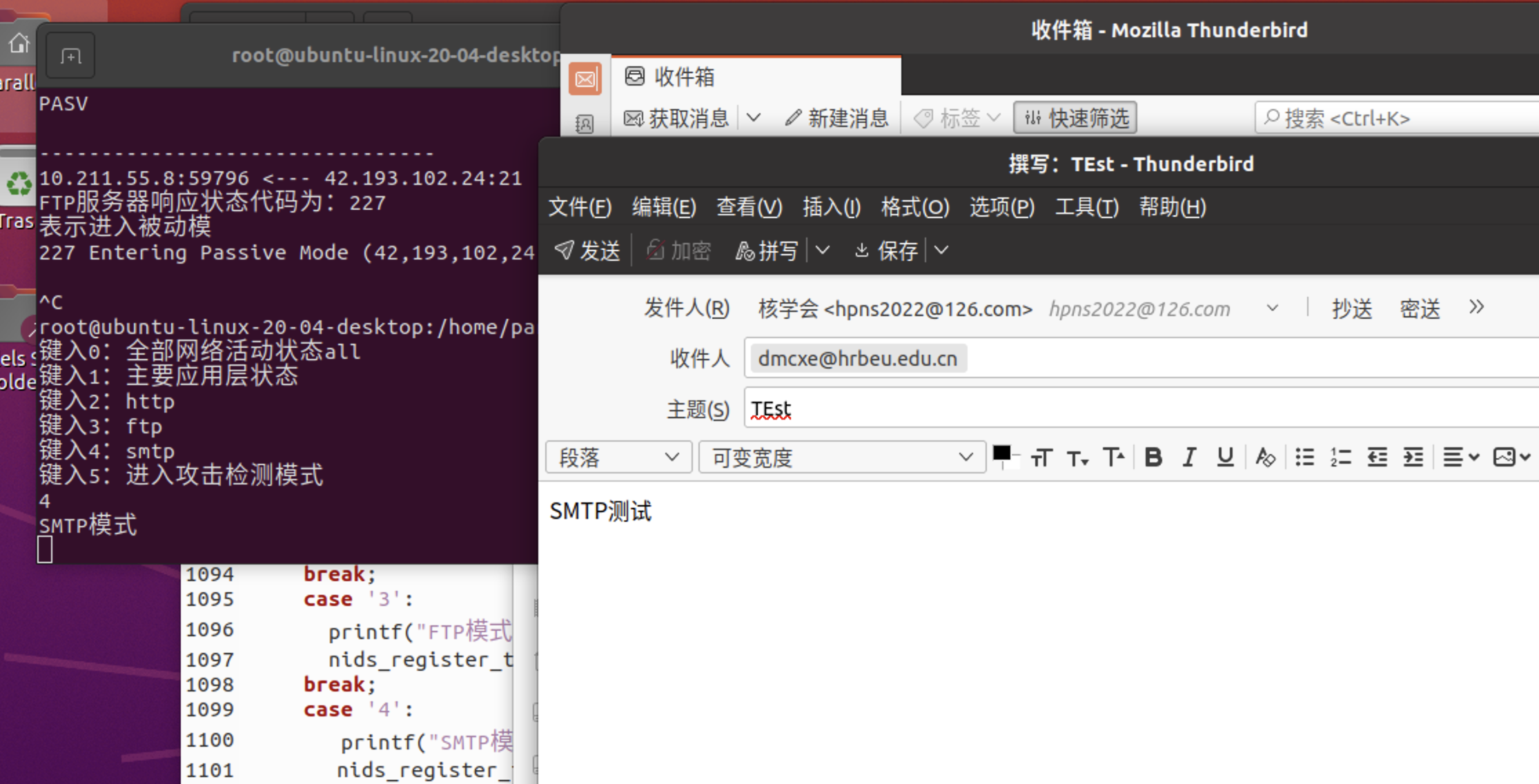

4. 仅捕获SMTP协议数据并进行分析

在选择捕获SMTP协议的功能的情况下,通过邮件客户端发送邮件,即可产生SMTP协议数据并进行捕获分析。

SMTP数据包的产生与POP3数据包的产生类似,需要通过邮件客户端联系smtp服务器并关闭SSL安全协议选定合适的端口才能够正常运行并抓到网络中的smtp数据包。数据包的形式与POP3数据包类似。

上图是我们通过邮件客户端发送邮件后产生的SMTP协议并捕获和分析的结果。

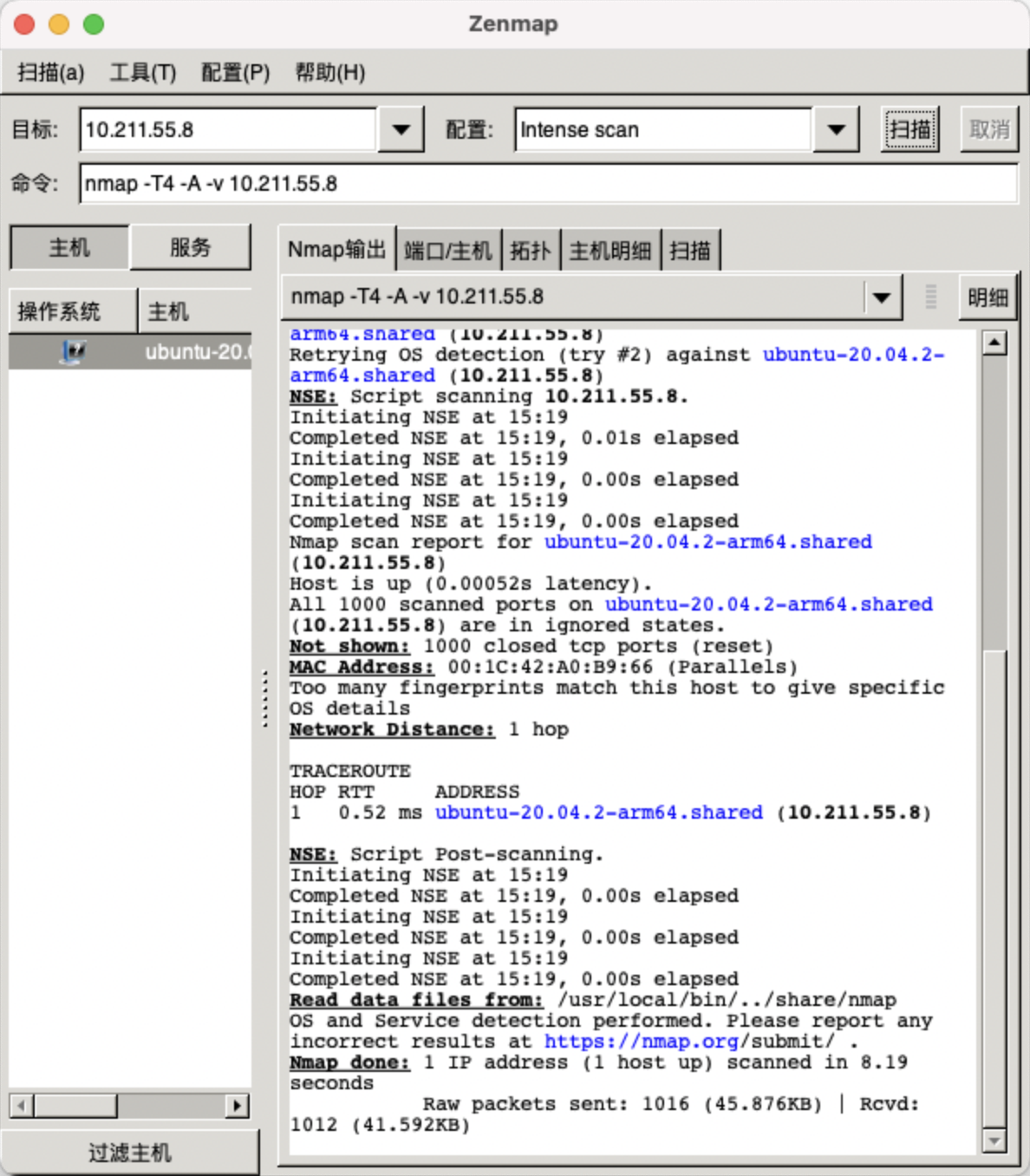

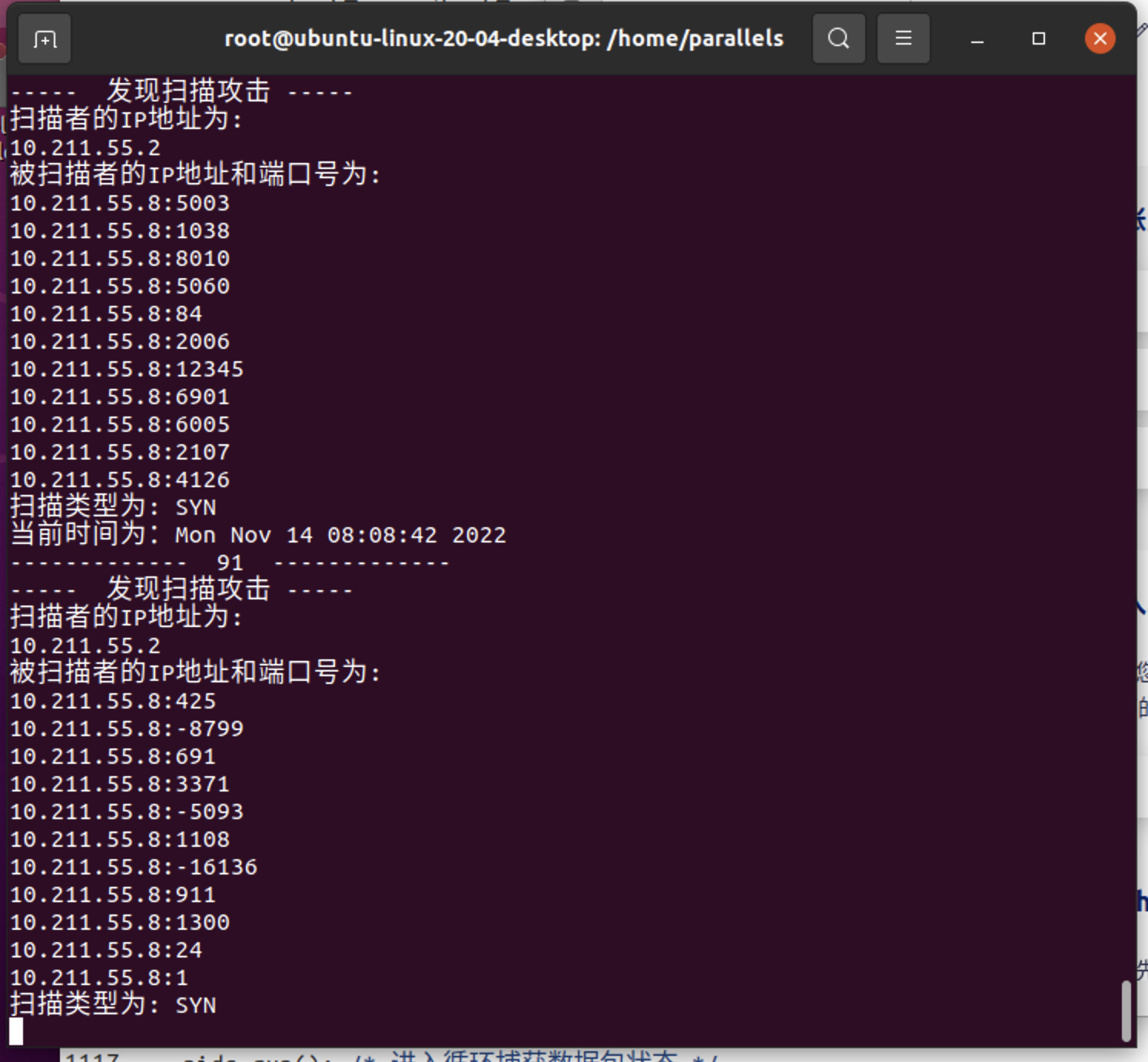

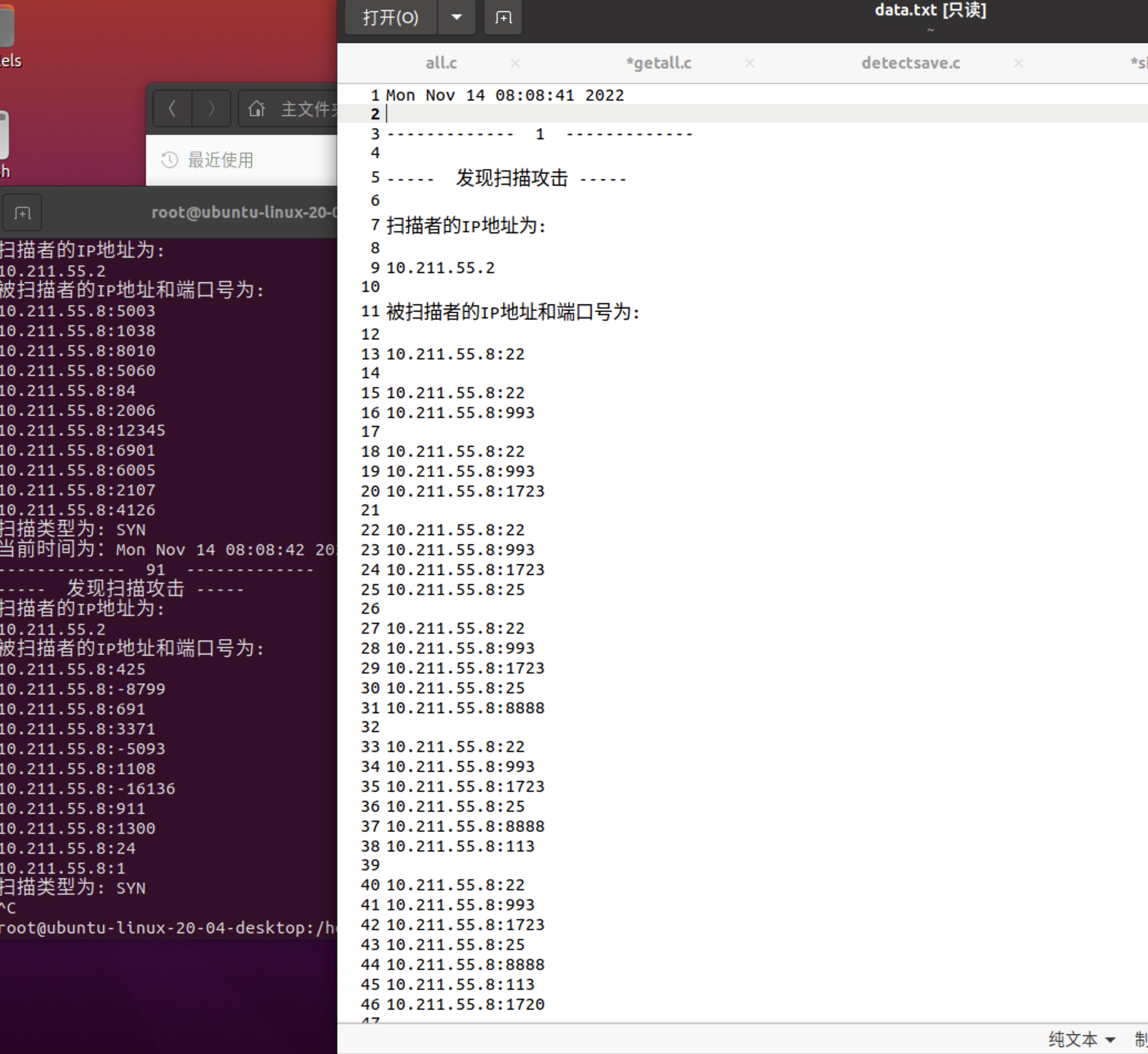

(3)攻击检测模式:利用Nmap软件在主机上攻击虚拟机,并使用libnids检测网络攻击,将IP地址、端口号、扫描类型、时间等重要数据记录在审计日志中。

在虚拟机中查找到虚拟机IP,并在主机中执行命令nmap -PS IP协议即可产生对虚拟机的攻击

上图是捕获到的攻击的重要信息,IP地址、端口号、扫描类型。

上图是我们实现的将重要信息和时间记录在审计日志中的功能的结果。

2. 分析实验结果,得出实验结论

通过对网络安全开发包详解书籍的学习以及对网络上一些相关资料的查找与学习,我们通过小组合作交流讨论编写了本代码,实现满足了网络空间信息安全审计系统的要求,实现了以下三种功能:

一、根据功能需要的选择,运用BPF规则实现对接受数据流的过滤功能,仅捕获我们需要的特定协议的数据。

二、捕获到我们需要的特定协议的数据后,显示协议的连接过程,并对协议传输的数据进行分析,最后对数据进行还原。

三、通过Nmap进行网络攻击,并使用libnids检测网络攻击,将IP地址、端口号、扫描类型、时间等重要数据记录在审计日志中。

编译并运行代码后,我们执行了三种产生所需应用层协议的数据的操作,通过浏览器浏览http网页产生HTTP协议的数据,通过邮件客户端发送邮件产生SMTP协议的数据,通过连接FTP服务器产生FTP协议的数据。

通过运行结果截图可以看出,我们很好地满足了我们所设计的功能,既能同时捕获HTTP协议、FTP协议、SMTP协议的数据,又能在BPF过滤规则下实现对单独一种我们需要的协议的捕获,且两种模式下,我们均实现了对捕获到的数据的分析。并且在用Nmap软件在主机上攻击虚拟机的情况下,在虚拟机中我们实现了对攻击信息的记录,将重要信息和时间记录在审计日志中,满足了实验要求。

评论 (0)